Vue d’ensemble

Le 28 février 2026, les États-Unis (É.-U.) et l’État d’Israël (Israël) ont mené des frappes militaires contre la République islamique d’Iran (Iran) afin d’éliminer les menaces posées par le régime iranienNote de bas de page 1. L’Iran a riposté par des attaques militaires contre Israël et des bases militaires américaines à travers le Moyen-OrientNote de bas de page 2.

Le 28 février 2026, le gouvernement du Canada a publié une déclaration visant à appuyer les mesures prises par les États-Unis pour empêcher l’Iran d’obtenir l’arme nucléaire et de menacer davantage la paix et la sécurité à l’échelle internationaleNote de bas de page 3.

L’Iran aura fort probablement recours à son programme de cyberactivité pour répondre aux opérations de combat conjointes menées par les É.-U. et Israël à son égard. Les ripostes des auteurs de cybermenace iraniens pourraient comprendre :

- des cyberattaques contre les infrastructures essentielles;

- des cyberopérations d’information;

- le harcèlement en ligne du personnel militaire;

- le harcèlement et la répression de la diaspora et des communautés d’activistes.

Les exploitants d’infrastructures essentielles canadiennes et les autres entités possiblement ciblées devraient faire preuve de vigilance envers les menaces posées par les auteurs de menaces veillant aux intérêts de l’Iran.

L’Iran a recours à son programme de cyberactivité pour exercer des représailles et atteindre des objectifs géopolitiques

- Des auteurs de cybermenace parrainés par l’Iran lancent des cyberopérations d’information destructrices motivées par des objectifs géopolitiques et les intérêts du régime. L’Iran a tissé un réseau d’hacktivistes composé de personas et de canaux de médias sociaux dans le but d’intimider les opposantes et opposants du régime et d’influencer l’opinion publiqueNote de bas de page 4.

- Les auteurs de cybermenace parrainés par l’Iran sélectionnent de façon opportuniste des réseaux d’infrastructures essentielles et des dispositifs connectés à Internet mal sécurisés partout dans le monde, y compris ceux associés aux secteurs de l’énergie et de la gestion de l’eauNote de bas de page 5. Les auteurs de cybermenace iraniens ont mené des attaques par déni de service, ont tenté de manipuler des systèmes de contrôle industriels et ont accédé à des réseaux pour chiffrer, effacer et fuiter des donnéesNote de bas de page 6.

- Des hacktivistes pro-iraniens mènent des activités de cybermenace contre des rivaux de l’Iran, mais ils exagèrent souvent les répercussions de ces activités. En réponse aux frappes aériennes des États-Unis sur des sites nucléaires iraniens en 2025, des groupes d’hacktivistes pro-iraniens ont déclaré avoir lancé des attaques par déni de service distribué (DDoS pour Distributed Denial-of-Service) contre des sites Web associés aux forces armées américaines, à des entreprises américaines de défense et à des institutions financières américainesNote de bas de page 7. Les hacktivistes pro-iraniens cibleront probablement le Canada dans le cadre de cyberactivités perturbatrices peu sophistiquées en raison de l’appui que le Canada accorde publiquement à l’activité militaire des É.-U. et d’Israël.

- Il est probable que des auteurs de cybermenace parrainés par l’Iran mènent des activités de cyberespionnage contre des personnes au Canada qui sont une menace aux yeux du régime iranien, comme des activistes politiques, des journalistes et des défenseuses et défenseurs des droits de la personneNote de bas de page 4. Le Centre pour la cybersécurité estime que les auteurs de cybermenace iraniens cibleront probablement les opposantes et opposants du régime à l’étranger, plus particulièrement ceux qui plaident en faveur d’un changement de régime en IranNote de bas de page 8.

Caractéristiques de l’activité de cybermenace iranienne

Piratage psychologique convaincant

Les groupes de cybermenace iraniens s’appuient sur des techniques particulièrement sophistiquées de piratage psychologique combinées à des capacités de harponnage pour cibler des fonctionnaires et accéder à des réseaux gouvernementaux et privés de partout dans le mondeNote de bas de page 9.

L’Iran axe ses efforts de piratage psychologique sur les relations professionnelles dans les plateformes de médias sociaux afin d’obtenir de l’information sur les organisations qui servent ses intérêts politiques, économiques et militaires, notamment dans les secteurs de l’aérospatiale, de l’énergie, de la défense, de la sécurité et des télécommunicationsNote de bas de page 9.

Exploitation de vulnérabilités connues

Les auteurs de cybermenace iraniens exploitent des vulnérabilités connues en vue d’obtenir un accès initial aux systèmes, et ils profitent ensuite de cet accès pour mener des opérations subséquentes, comme l’exfiltration ou le chiffrement de données, le déploiement de rançongiciels et l’extorsionNote de bas de page 10.

Les auteurs de cybermenace iraniens se servent d’outils de balayage publics pour repérer leurs cibles et chercher des systèmes exposés à Internet qui sont vulnérables en raison de leur configuration, par exemple des dispositifs qui emploient des mots de passe faibles ou par défaut ou qui ne sont pas protégés par l’authentification multifacteurNote de bas de page 11.

Cyberattaques perturbatrices et destructrices

Les auteurs de cybermenace iraniens opèrent habituellement au moyen d’attaques par déni de service distribué (DDoS) et de défiguration de site Web ou de dispositifs pour perturber temporairement les réseaux ciblés. Ils déploient également des rançongiciels et des maliciels effaceurs destructeurs et mènent des opérations de piratage et de divulgation contre les cibles compromisesNote de bas de page 12.

Ressources utiles

Consultez les ressources en ligne suivantes pour obtenir de plus amples renseignements, ainsi que des avis et conseils utiles :

Rapports et bulletins

- Évaluations des menaces visant le Canada

- Bulletins et publications de partenaires

Avis et conseils

- Objectifs relatifs à l’état de préparation en matière de cybersécurité (OEPC) : Sécuriser les systèmes les plus essentiels

- Boîte à outils des objectifs relatifs à l’état de préparation en matière de cybersécurité intersectoriels

- Considérations en matière de sécurité pour les infrastructures essentielles

- Les 10 mesures de sécurité des TI visant à protéger les réseaux Internet et l’information

- Les 10 mesures de sécurité des TI : No 2, Appliquer les correctifs aux systèmes d’exploitation et aux applications

- Protéger votre organisation contre les maliciels

- Facteurs à considérer en matière de cybersécurité pour votre site Web

- Facteurs relatifs à la sécurité à considérer pour les dispositifs d’accès

- Défense contre les attaques par déni de service distribué (DDoS)

- Sécurisez vos comptes et vos appareils avec une authentification multifacteur

- Ne mordez pas à l’hameçon : Reconnaître et prévenir les attaques par hameçonnage

- Que faire en cas de compromission par une cyberattaque

À propos du présent document

Coordonnées

Prière de transmettre toute question ou tout enjeu relatif au présent document au Centre canadien pour la cybersécurité à contact@cyber.gc.ca.

Méthodologie et fondement de l’évaluation

Les jugements formulés dans la présente évaluation se basent sur de multiples sources classifiées et non classifiées. Ils sont fondés sur les connaissances et l’expertise en matière de cybersécurité du Centre canadien pour la cybersécurité (Centre pour la cybersécurité). Le rôle que joue le Centre pour la cybersécurité dans la protection des systèmes d’information du gouvernement du Canada lui confère une perspective unique pour observer les tendances dans le contexte de cybermenace, ce qui oriente aussi ses évaluations. Dans le cadre du volet du mandat du CST touchant le renseignement étranger, le Centre pour la cybersécurité tire parti d’informations précieuses sur les habitudes des adversaires dans le cyberespace. Bien que le Centre pour la cybersécurité soit toujours tenu de protéger les sources et méthodes classifiées, il fournit, dans la mesure du possible, les justifications qui ont motivé ses avis.

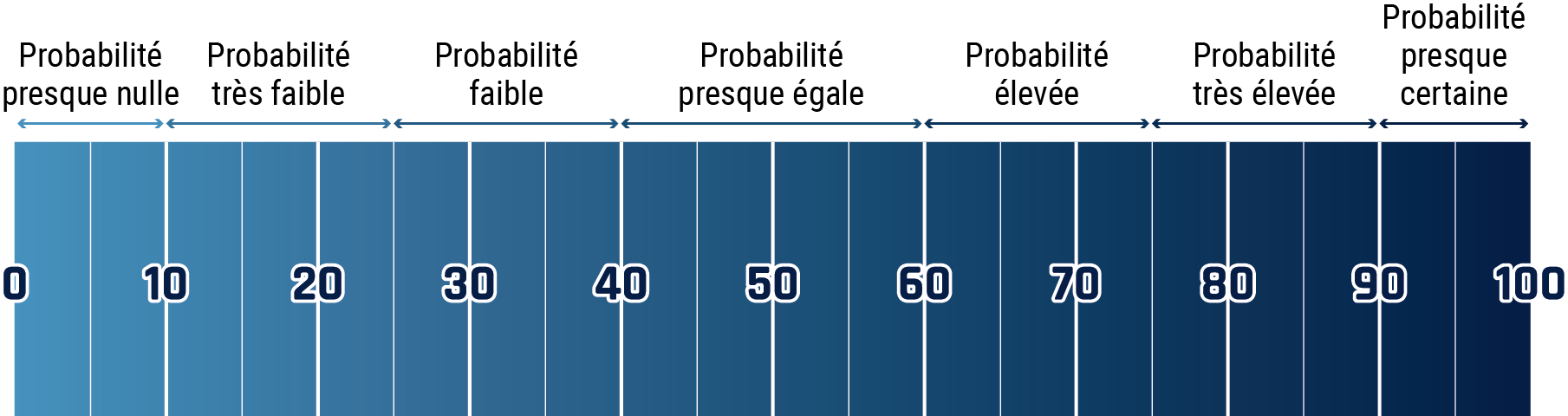

Les avis du Centre pour la cybersécurité sont basés sur un processus d’analyse qui comprend l’évaluation de la qualité de l’information disponible, l’étude de différentes explications, l’atténuation des biais et l’usage d’un langage probabiliste. Des formulations telles que « nous évaluons que » ou « nous jugeons que » sont employées pour communiquer le fait qu’il s’agit d’une évaluation analytique. On utilisera des qualificatifs comme « possiblement », « probable » et « très probable » pour exprimer les probabilités.

La présente évaluation des menaces est basée sur des renseignements disponibles en date du 28 février 2026.

Échelle du lexique des estimations

Description détaillée - Échelle du lexique des estimations

- 1 à 9 % Probabilité presque nulle

- 10 à 24 % Probabilité très faible

- 25 à 39 % Probabilité faible

- 40 à 59 % Probabilité presque égale

- 60 à 74 % Probabilité élevée

- 75 à 89 % Probabilité très élevée

- 90 à 99 % Probabilité presque certaine